Sicurezza

sicurezzaI 42 migliori software gratuiti per proteggersi dagli attacchi hacker

Forse non tutti lo sanno, ma non c’è bisogno di essere famosi o importanti istituzioni per rischiare di essere attaccati da qualche hacker. Le minacce sono molteplici, alcune delle quali molto subdole e difficili da scoprire come i rootkit. Fortunatamente […]Continua a leggere

I migliori 25 software free per cifrare/decifrare dati e comunicazioni

Se una delle prime cose che vi vengono in mente pensando ad internet è “la fuori è una giungla” o utilizzate un PC che potrebbe facilmente finire sotto le grinfie di persone che non vi stanno troppo a genio, potreste […]Continua a leggere

“Internet? È roba vecchia”. Parola dei suoi creatori

Avete capito bene: secondo i pionieri della Rete, internet sarebbe ormai un’infrastruttura obsoleta. A rivelarlo un articolo del Wall Street Journal. Nel 1969 Larry Roberts del Pentagon’s Advanced Research Projects Agency progettò un programma, destinato agli enti di ricerca, chiamato […]Continua a leggere

Le migliori 20 e-mail temporanee by Geekissimo

Da quando è nato, Geekissimo vi ha sempre segnalato quotidianamente innumerevoli servizi, “figli” del web 2.0 che a noi piace tanto. Proprio per questo, abbiamo deciso di raccogliere in corpose liste a tema tutte queste segnalazioni, con un pizzico di […]Continua a leggere

Un “mega-filtro” mondiale contro i pedofili

Di pedofilia su internet si parla a periodi alterni. Durante l’inverno ci sono stati molti scandali legati a MySpace o Second Life, ora invece tutto tace. Ma in realtà il pericolo è sempre imminente e non si ferma la lotta […]Continua a leggere

Ci voleva Google per dare la caccia ai delinquenti?

Probabilmente, negli ultimi mesi, avrete sentito notizie del genere: “Evasori fiscali beccati grazie a Google Maps”, “Con Google Earth si contrasta l’abusivismo edilizio”, e così via. Da qualche tempo, infatti, le autorità di tutto il mondo hanno iniziato ad utilizzare […]Continua a leggere

Google vuole unificare le diverse regole mondiali sulla privacy

Unificare le regole che, nei diversi paesi del mondo, disciplinano la privacy. Un sogno di molti che però si è, fino ad ora, rivelato solamente un’utopia. E se a riuscirci, invece, fosse il gigante Google? Ne parla approfonditamente un articolo […]Continua a leggere

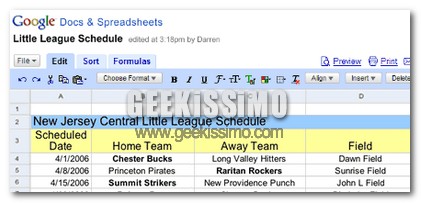

I documenti scritti con Google Docs? “Big G” può farci tutto ciò che vuole

Adorate Google Docs&Spreadsheets, o, come è stato tradotto in italiano, “Google Documenti e Fogli di lavoro”? Lo utilizzate sempre per scrivere i vostri documenti perché ne apprezzate il fatto che sia gratuito, accessibile da ogni dove o la possibilità di […]Continua a leggere

Process Library: come fare una scansione manuale del task manager e scoprire eventuali file dannosi

Quasi ognuno di noi, nella sua vita di utilizzatore di computer con sistema Windows, si è ritrovato almeno una volta di fronte al task manager (o “gestione attività” in Vista) chiedendosi “ma questo processo che cosa è??”. Dal momento della […]Continua a leggere

Programmi Hacker

Programmi Hacker Ecco una bella lista di programmi hacker, devo ammettere che ultimamente ho trascurato l’argomento Hacking e Sicurezza, e visto che nel sondaggio che sta sulla sidebar, è l’argomento più richiesto, voglio rimediare dandovi la lista originale dei migliori […]Continua a leggere

Free Hide Folder: nascondere le cartelle di windows

Se non siamo gli unici ad usare il nostro pc, perchè magari siamo in un ufficio, oppure abbiamo mogli e fidanzate un po troppo curiose, può essere utile per la nostra privacy questo programmino gratuito. Infatti Free Hide Folder è […]Continua a leggere