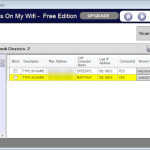

È da circa dieci mesi che il Wi-Fi Protected Access (WPA per gli amici intimi), il programma di certificazione utilizzato per la protezione delle connessioni alle reti senza fili, è uno degli argomenti “hot” nella comunità geek.

Risale infatti allo scorso Novembre la scoperta, ad opera di alcuni ricercatori nell’ambito della sicurezza informatica, di una vulnerabilità in grado di bucare nel giro di 12-15 minuti quello che era stato considerato, fino a quel momento, come un sistema di protezione molto solido.

Da quel giorno il WPA non ha avuto più pace e, inaspettato come una pioggia a Dicembre, è arrivato l’annuncio da parte di due ricercatori giapponesi: “siamo riusciti a crackare il Wi-Fi Protected Access in un solo minuto!”. Adesso dobbiamo iniziarci a preoccupare seriamente.

I dettagli su questo nuovo devastante attacco, il quale consente ai malintenzionati di leggere il traffico di dati che passa tra PC e router, verranno illustrati il prossimo 25 Settembre in quel di Hiroshima, dove Toshihiro Ohigashi dell’Università di Hiroshima e Masakatu Morii dell’Università di Kobe (ossia coloro che sono riusciti nella “grande impresa”) terranno una conferenza tecnica sull’argomento.

Per ora, l’unica cosa certa è che in pericolo ci sono solo quelle connessioni che fanno uso dell’algoritmo TKIP (Temporal Key Integrity Protocol). Il nuovo programma WPA 2 e la cifratura WPA con algoritmo AES (Advanced Encryption Standard) sembrano infatti essere immuni all’attacco, almeno per ora.

Ciò detto, messo da parte l’obsoleto ed insicuro WEP (introdotto nel ‘97 e ultra-crackato poco dopo), non ci rimane che aggiornare immediatamente i nostri router e configurarli in modo da utilizzare il programma WPA 2 (se supportato) o l’algoritmo AES per la protezione della connessione Wi-Fi.

Noi ci aggiorniamo il prossimo mese su questa vulnerabilità che permette di crackare il WPA in un solo minuto, proprio in concomitanza con la conferenza nipponica. Nel frattempo, incrociamo le dita e speriamo bene per la nostra privacy!

Via | Yahoo! Tech

Foto | Flickr

I commenti sono chiusi.