Un brivido deve aver scosso i produttori dei sistemi operativi e software di sicurezza alla notizia diffusa dall’università di Princeton. Infatti Edward W.Felten, direttore del Center for Information Tecnhology Policy ha raccontato di essere riuscito con il suo gruppo di ricercatori a rubare i dati crittografati memorizzati in vari tipi di elaboratori.

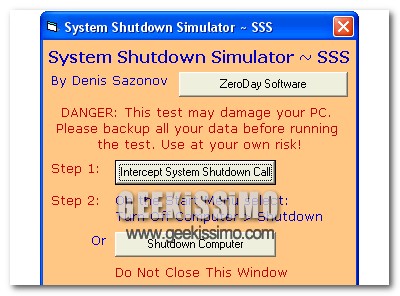

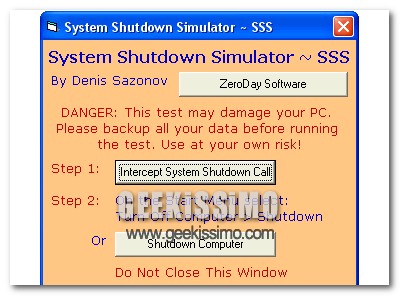

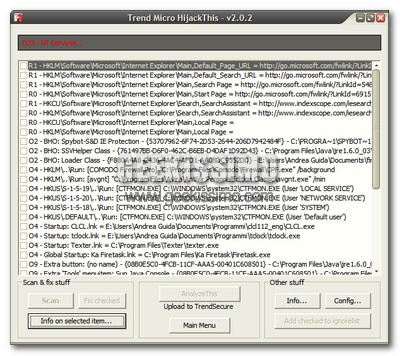

Quando i computer vengono spenti i dati contenuti nella memoria volatile chiamata Dram non svaniscono subito, ma possono rimanere anche per diversi minuti. “Intervenendo in questa fase con un sistema di raffeddamento ad azoto liquido, cioè a meno 169 gradi centigradi è possibile mantenere vive le informazioni per ore e collegandosi con un programma opportuno per trasferirle.