WinHosts: gestire facilmente il file hosts di Windows

Si sa, quando si parla di Internet la sicurezza non è mai troppa, e premunirci con tutti i mezzi a nostra disposizione per evitare di incappare in situazioni alquanto spiacevoli è quanto meno una norma dettata dal buon senso, oltre che dalla semplice praticità. Uno degli ambiti nel quale la sicurezza è sempre stata molto critica sono sicuramente i grandi provider email come GMail, i quali sono stati più volte (nonostante le misure di sicurezza adottate) colpiti da attacchi informatici volti a trafugare preziosissimi dati personali.

La maggior parte degli utenti possiede la convinzione che i migliori gestori di password e dati personali siano costituiti da servizi online, poiché, proprio per la loro prerogativa di essere collocati direttamente lungo la grande rete, risultano accessibili ovunque e comunque, a patto, ovviamente, che si disponga di una rete alla quale connettersi.

Tuttavia, nonostante questo punto a favore di tali applicativi, vi è comunque da dire che per quanto sicuri e performanti possano andare a risultare, credo sia ancora un po’ troppo poco prudente fare totale affidamento sulla memorizzazione online di quelli che sono i nostri dati d’accesso ad un certo servizio o, ancora, le nostre coordinate bancarie ecc…

Tuttavia, se siete alla ricerca di un gestore di dati personali e password, semplice, affidabile, sicuro e soprattutto da utilizzare direttamente sulla vostra postazione di lavoro senza necessità di essere connessi al web, allora di certo LockCrypt è esattamente lo strumento che fa al caso vostro.

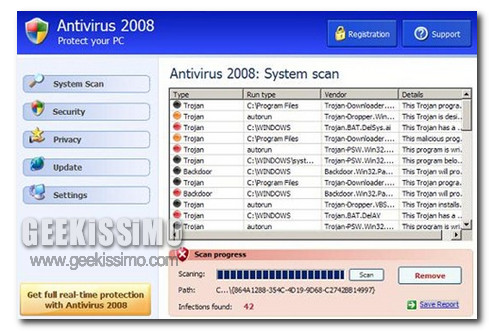

1. Win32/FakeXPA – Conosciuto anche come: Win-Trojan/Downloader.56320.M (AhnLab), Win32/Adware.XPAntivirus (ESET), not-a-virus:Downloader.Win32XpAntivirus.b (Kaspersky), FakeAlert-AB.dldr (McAfee), W32/DLoader.FKAI (Norman), Mal/Generic-A (Sophos), XPAntivirus (Sunbelt Software), Downloader.MisleadApp (Symantec), XP Antivirus (altro), Antivirus 2009 (altro), Antivirus 2010 (altro), Antivirus 360 (altro), Total Security (altro), AntivirusBEST (altro), GreenAV (altro), Alpha Antivirus, other), AlphaAV (altro), Cyber Security (altro), Cyber Protection Center (altro), Nortel (altro), Eco AntiVirus (altro), MaCatte (altro), Antivirus (altro), Antivir (altro), Personal Security (altro).

2. Trojan:Win32/FakePowav– Conosciuto anche come: Win Antivirus 2008 (altro), SpyShredder (altro), WinXProtector (altro), Rapid Antivirus (altro), Security 2009 (altro), Power Antivirus 2009 (altro), WinXDefender (altro), SpyProtector (altro), SpyGuarder (altro), MSAntiMalware (altro).

5. Program:Win32/DriveCleaner – Conosciuto anche come: DriveCleaner (McAfee), W32/WinFixer.NU (Norman), DriveCleaner (Sunbelt Software), DriveCleaner (Symantec), Freeloa.8F4CBEAA (Trend Micro).

7. Program:Win32/Winfixer – Conosciuto anche come: DriveCleaner (McAfee), W32/WinFixer.NU (Norman), DriveCleaner (Sunbelt Software), DriveCleaner (Symantec), Freeloa.8F4CBEAA (Trend Micro), Win32/Adware.WinFixer (ESET), not-a-virus:Downloader.Win32.WinFixer.o (Kaspersky), WinFixer (McAfee), Adware_Winfixer (Trend Micro), Program:Win32/DriveCleaner (altro), Program:Win32/SecureExpertCleaner (altro).

8. Trojan:Win32/FakeScanti – Conosciuto anche come: Windows Antivirus Pro (altro), Windows Police Pro (altro), Win32/WindowsAntivirusPro.F (CA), FakeAlert-GA.dll (McAfee), Adware/WindowsAntivirusPro (Panda), Trojan.Fakeavalert (Symantec).

La pubblicazione dei nostri dati, dei nostri contenuti, su profili, blog, social network, ha come uno dei suoi risultati qualcosa di scomodo e sempre più preoccupante, il furto di identità.

Uno studio della Sophos ha dimostrato che il 41% del furto d’identità deriva da una cattiva pratica incredibilmente diffusa fra gli utenti di Facebook, ovvero accettare le richieste di amicizia senza troppo badare a chi si stia aggiungendo. Complice la virtualità del tutto e la diffusa sensazione che “queste sono cose che capitano agli altri”.

Secondo la Sophos condividere la propria data di nascita e il proprio indirizzo email rende il furto di identità incredibilmente semplice se unito al nome completo.

Qualche settimana fa, ho postato ben due software per la videosorveglianza. Il loro funzionamento era identico, solo che il secondo era molto più complesso del primo. Quest’oggi voglio presentarvi un programma estremamente elementare, tanto da guadagnarsi il primo posto, tra i tre, per semplicità d’utilizzo. Mai come in questo caso, la sua semplicità va a discapito delle funzioni possedute.

Il software di video sorveglianza si chiama iSurveill e, almeno per il momento, è uno scheletro di programma. E’ sviluppato in Adobe AIR e gira su OS X, Linux e Windows.

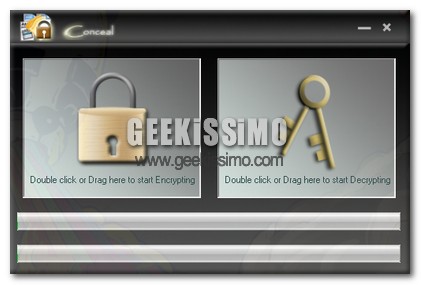

Circa un mese fa, postai un software capace di criptare le immagini. Molto utile nel caso in cui dovevamo mandare un’immagine, magari per email, e volevamo essere sicuri che solamente qualcuno di nostra conoscenza riuscisse a guardarla. Il software che sto per presentarvi oggi, applica questo principio non solo alle immagini, ma ai file in generale.

Il software, in pratica, cripterà un file mediante una password inserita da noi. Dopo, per poter utilizzare ed aprire il file, avremo bisogno della stessa password. Quindi, sarà possibile inviare il file criptato, ed abilitarne l’accesso mediante la parola chiave precedentemente impostata.