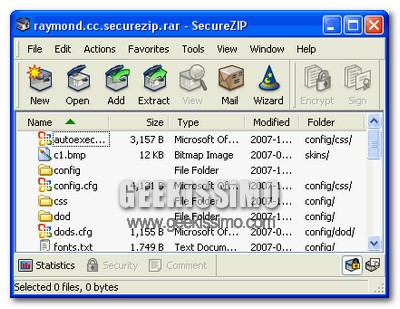

Uno dei principali fornitori di soluzioni per la sicurezza dei dati, PKWARE, ha sviluppato SecureZIP, applicazione (solo ora freeware per uso personale, come testimonia questo articolo di Andrea) che aggiunge una nuova dimensione di sicurezza con funzionalità avanzate che non solo aiutano a gestire i dati di ogni tipo e natura, ma aiuta anche a mantenere i medesimi riservati e sicuri.

SecureZIP fornisce una serie di strumenti per creare e gestire file ZIP e altri tipi di archivi, come i PKZIP Self-Extractor, che consente di creare i comodissimi archivi autoestraenti.

Per proteggere i dati prescelti anche se cadono nelle mani sbagliate, SecureZIP integra in sé un forte algoritmo, usato anche da banche e dal governo federale americano, per crittografare e proteggere con un altissimo livello di sicurezza i nostri file.