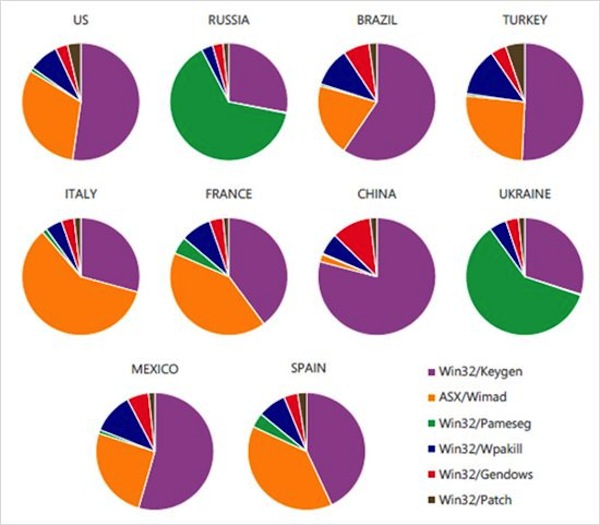

Stando a quanto emerso da un recente studio condotto da IDC per conto di Microsoft circa un terzo del software mondiale è contraffatto.

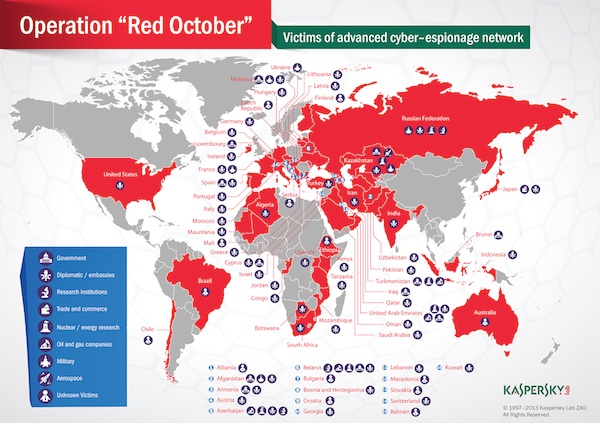

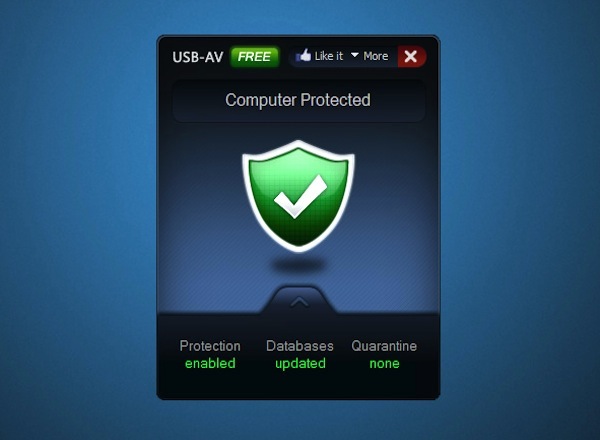

La ricerca, mirante a portare in primo piano le conseguenze negative derivanti dall’utilizzo di software pirata, ha messo in risalto i pericoli per la sicurezza relativi agli utenti consumer e alle aziende mettendo inoltre in evidenza una realtà che era già ben nota a molti: pirateria e malware vanno a braccetto.

Portando avanti due dviersi sondaggi in ben 10 paesi ed ottenendo risposte da 1104 utenti privati, 973 utenti business e 268 manager IT, IDC ha mostrato, sfruttando i dati ottenuti, come la diffusione dei malware mediante software non originali avvenga in maniera sempre più capillare unitamente ai costi associati alla rimozione delle infezioni.

Secondo le stime, quindi, esiste circa 33% di probabilità di installare malware sul proprio computer in seguito all’utilizzo di copie pirata dei software.