Pur essendo più sicura rispetto ad altre, la piattaforma Mac, così come il caso Flashback insegna ed a differenza di quanto è stato fatto per anni, non è sicuramente da considerare come inviolabile e completamente estranea a virus ed attacchi malevoli.

Unitamente allo spinoso caso Flashback, infatti, da pochi giorni a questa parte una nuova minaccia, proveniente dalla russia, ha cominciato ad incombere sui sistemi operativi Mac OS X.

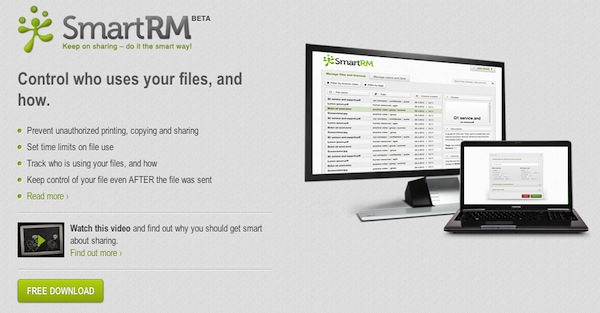

Trattasi del Trojan.Yontoo.1, altrimenti definito anche come “trojan pubblicitario”, ovvero una minaccia informatica adware pensata per installare un plugin sui browser web in uso facendo visualizzare all’utente spot pubblicitari non richiesti.

A scoprire la nuova minaccia è stata la società di sicurezza russa Doctor Web che ha sottolineato come il contagio possa verificarsi tramite l’installazione di software truffaldini come, ad esempio, programmi mediante cui scaricare filmati da YouTube.

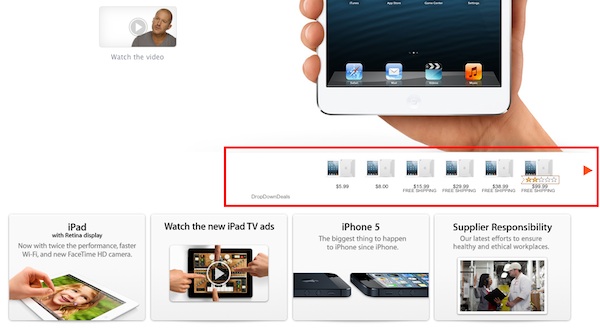

Una volta effettuato il download del pacchetto di installazione, infatti, l’utente visualizza la classica finestra di conferma di OS X ma accettando il processo ed inserendo la password piuttosto che il software scelto si ritroverà ad avere a che fare con un plugin per Firefox, Chrome e Safari che andrà ad invadere i browser web di pubblicità, pagina ufficiale di Cupertino compresa.